reportMalwareDevices.php

Analog zu reportUpdateStates.php Permissions von deviceManagement read reicht aus

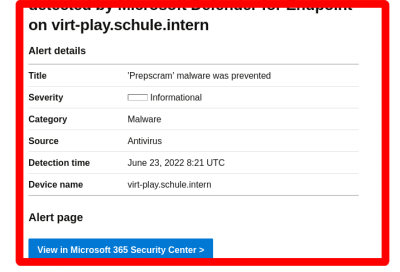

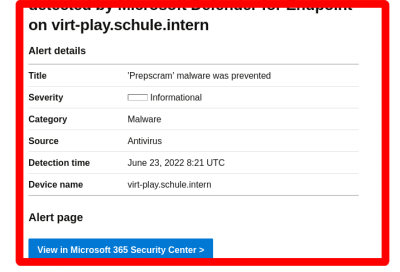

Lass dir von Microsoft einen Intune Malware Report geben und zeige mir alle Systeme auf denen Malware gefunden wurde / kann als Cron Job täglich ausgeführt werden , dann muss $past_timestamp entsprechend angepasst werden - damit nicht immer die gleichen Devices angezeigt werden

-

<?php

#2022-11-14 cc: Thanks https://stackoverflow.com/questions/3892635/how-to-have-php-to-use-proxy-setting-to-connect-to-internet

stream_context_set_default(['http'=>['proxy'=>'10.0.0.1:8080']]);

$curl_token= curl_init();

//Azure AD Administration: Tenant properties / Tenant ID: 12345678-9-10-11

//

// Details: https://docs.microsoft.com/en-us/graph/auth-v2-service

curl_setopt($curl_token,CURLOPT_URL, "https://login.microsoftonline.com/12345678-9-10-11/oauth2/v2.0/token");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,1);

curl_setopt($curl_token,CURLOPT_POSTFIELDS,"client_id=APP_ID&scope=https%3A%2F%2Fgraph.microsoft.com%2F.default&client_secret=SHARED_SECRET_TOKEN&grant_type=client_credentials");

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

$access_array=json_decode($json_response,true) or die("Cannot decode json");

//print_r($access_array);

if(!isset($access_array["access_token"]))

{

die("Cannot receive access_token");

}

$curl_token= curl_init();

#if called weekly 86400*7

$past_timestamp=time()-(86400*2);

$report_details='{ "reportName": "Malware", "localizationType": "LocalizedValuesAsAdditionalColumn", "format": "csv", "select": [ "DeviceName" ,"DetectionCount", "UPN" , "MalwareName", "MalwareCategory", "InitialDetectionDateTime", "ExecutionState" ] }';

//

//

curl_setopt($curl_token,CURLOPT_URL, "https://graph.microsoft.com/beta/deviceManagement/reports/exportJobs");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,1);

curl_setopt($curl_token, CURLOPT_POSTFIELDS, $report_details);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"],'Content-type: application/json'));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

//print_r($json_response);

$intune_array=json_decode($json_response,true) or die("Cannot decode json");

if(!isset($intune_array["id"]))

{

echo "FAIL\n";

print_r($intune_array);

exit;

}

$success=false;

$failsafe=1;

#Failsafe is 5 hours -> 300 minutes

while (!$success && $failsafe != 300 )

{

$curl_token= curl_init();

// https://docs.microsoft.com/en-us/graph/api/intune-devices-manageddevice-list?view=graph-rest-1.0

//

curl_setopt($curl_token,CURLOPT_URL, "https://graph.microsoft.com/beta/deviceManagement/reports/exportJobs('".$intune_array["id"]."')");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,0);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"]));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

$failsafe++;

$foo=json_decode($json_response,true);

//print_r($foo);

sleep(60);

if(isset($foo["status"]) && $foo["status"] == "completed" )

{

$success=true;

}

}

if($failsafe == 300)

{

echo "Failsafe time reached - TIMEOUT";

exit;

}

#echo "Success url: ".$foo["url"];

$zipped_content=file_get_contents($foo["url"]);

file_put_contents("/tmp/malware_report.zip",$zipped_content);

$filename_unzipped_report=exec("unzip -d /tmp/ -o /tmp/malware_report.zip | grep \"inflating:\" | cut -d\":\" -f\"2\" | tr -d [:space:]");

if(!is_readable($filename_unzipped_report))

{

echo "Cannot read $filename_unzipped_report";

exit;

}

$contents_file=file_get_contents($filename_unzipped_report);

$file_handle=fopen($filename_unzipped_report,"r") or die("cannot read report");

$results=array();

while(($line=fgetcsv($file_handle,1000,","))!==FALSE)

{

array_push($results,$line);

}

unlink($filename_unzipped_report);

if(count($results)>1)

{

for($i=1 ; $i<count($results) ;$i++)

{

$malwareTimestamp=strtotime($results[$i][6]);

if($malwareTimestamp >= $past_timestamp )

{

print_r($results[$i]);

#"DeviceName" ,"DetectionCount", "UPN" , "MalwareName", "MalwareCategory", "InitialDetectionDateTime", "ExecutionState"

echo "0=> DeviceName , 1=> DetectionCount , 2=> UPN des MDM Deployment Benutzers, 3=>MalwareName , 4=>MalwareCategory, 5=> InitialDetectionTime , 6=> ExecutionState\n-------------------------------------------\n";

}

}

}

exit;

?>

reportUpdateStates.php

Array

(

[error] => Array

(

[code] => BadRequest

[message] => Resource not found for the segment 'deviceUpdateStates

.....

Ich möchte einen Report erhalten der mir zeigt wie viele Intune Devices die letztmöglichen Funktions/Qualitäts Updates erhalten haben, um zu sehen ob der Update Ring greift

Es ist wirklich sehr schön die Quality Version Strings in der Form von zB: „10.0.19043.2006“ zu bekommen - das Release Date bzw. der Bezug zum Erscheinungsdatum wär auch wünschenswert - leider gibt es offenbar keine einfache Möglichkeit diese Information zu erhalten - daher wird sie über wikipedia bezogen und ggf. geparsed wenn möglich

<?php

#2022-11-14 cc: Thanks https://stackoverflow.com/questions/3892635/how-to-have-php-to-use-proxy-setting-to-connect-to-internet

stream_context_set_default(['http'=>['proxy'=>'IP_PROXY:PORT_PROXY']]);

$curl_token= curl_init();

//Azure AD Administration: Tenant properties / Tenant ID: determine TENANT ID

//

// Details: https://docs.microsoft.com/en-us/graph/auth-v2-service

curl_setopt($curl_token,CURLOPT_URL, "https://login.microsoftonline.com/TENANT_ID/oauth2/v2.0/token");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,1);

curl_setopt($curl_token,CURLOPT_POSTFIELDS,"client_id=CLIENT_ID&scope=https%3A%2F%2Fgraph.microsoft.com%2F.default&client_secret=CLIENT_SHARED_SECRET&grant_type=client_credentials");

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

$access_array=json_decode($json_response,true) or die("Cannot decode json");

//print_r($access_array);

if(!isset($access_array["access_token"]))

{

fwrite(STDERR,"Cannot receive access_token");

die("Cannot receive access_token");

}

$curl_token= curl_init();

#2022-11-10 cc: Nice this way i get tendant wide security alerts that have occured .. another project :)

#curl_setopt($curl_token,CURLOPT_URL,"https://graph.microsoft.com/beta/security/alerts_v2");

#2022-11-10 cc: This way i get all the configuration for all devices in json style objects with ID's - i need Update configuration ID foo

#curl_setopt($curl_token,CURLOPT_URL,"https://graph.microsoft.com/beta/deviceManagement/deviceConfigurations");

/*

[6] => stdClass Object

(

[@odata.type] => #microsoft.graph.windowsUpdateForBusinessConfiguration

[id] => DEVICE_CONFIGURATION_ID

[lastModifiedDateTime] => 2022-11-09T08:38:57.0592898Z

[roleScopeTagIds] => Array

(

[0] => 0

)

[supportsScopeTags] => 1

[deviceManagementApplicabilityRuleOsEdition] =>

[deviceManagementApplicabilityRuleOsVersion] =>

[deviceManagementApplicabilityRuleDeviceMode] =>

[createdDateTime] => 2020-12-21T10:13:02.1935774Z

[description] => Windows Update-Richtlinie

[displayName] => Windows Update-Richtlinie

[version] => 10

[deliveryOptimizationMode] => httpWithPeeringNat

[prereleaseFeatures] => notAllowed

[automaticUpdateMode] => autoInstallAndRebootAtMaintenanceTime

[microsoftUpdateServiceAllowed] => 1

[driversExcluded] =>

[qualityUpdatesDeferralPeriodInDays] => 0

[featureUpdatesDeferralPeriodInDays] => 0

[qualityUpdatesPaused] =>

[featureUpdatesPaused] =>

[qualityUpdatesPauseExpiryDateTime] => 0001-01-01T00:00:00Z

[featureUpdatesPauseExpiryDateTime] => 0001-01-01T00:00:00Z

[businessReadyUpdatesOnly] => businessReadyOnly

[skipChecksBeforeRestart] => 1

[updateWeeks] =>

[qualityUpdatesPauseStartDate] =>

[featureUpdatesPauseStartDate] =>

[featureUpdatesRollbackWindowInDays] => 30

[qualityUpdatesWillBeRolledBack] =>

[featureUpdatesWillBeRolledBack] =>

[qualityUpdatesRollbackStartDateTime] => 0001-01-01T00:00:00Z

[featureUpdatesRollbackStartDateTime] => 0001-01-01T00:00:00Z

[engagedRestartDeadlineInDays] =>

[engagedRestartSnoozeScheduleInDays] =>

[engagedRestartTransitionScheduleInDays] =>

[deadlineForFeatureUpdatesInDays] =>

[deadlineForQualityUpdatesInDays] =>

[deadlineGracePeriodInDays] =>

[postponeRebootUntilAfterDeadline] =>

[autoRestartNotificationDismissal] => notConfigured

[scheduleRestartWarningInHours] =>

[scheduleImminentRestartWarningInMinutes] => 15

[userPauseAccess] => disabled

[userWindowsUpdateScanAccess] => disabled

[updateNotificationLevel] => restartWarningsOnly

[allowWindows11Upgrade] =>

[installationSchedule] => stdClass Object

(

[@odata.type] => #microsoft.graph.windowsUpdateActiveHoursInstall

[activeHoursStart] => 08:00:00.0000000

[activeHoursEnd] => 17:00:00.0000000

)

)

)

)

*/

/* Request contains the Configuration ID of the defined Update Ring */

curl_setopt($curl_token,CURLOPT_URL,"https://graph.microsoft.com/beta/deviceManagement/deviceConfigurations/DEVICE_CONFIGURATION_ID/microsoft.graph.windowsUpdateForBusinessConfiguration/deviceUpdateStates");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,0);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"]));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

//print_r(json_decode($json_response,true));

$update_array=json_decode($json_response,true);

if(!$update_array)

{

fwrite(STDERR,"Cannot decode json");

die("Cannot decode json");

}

$update_array=$update_array["value"];

$quality_updates=array();

fwrite(STDOUT,"Number of Update Ring Devices the ms oracle sees: ".count($update_array)."\n");

$featureNotLatest=0;

$updateStateNotOk=0;

fwrite(STDOUT,"------------------------"."\n");

for($i=0; $i<count($update_array); $i++)

{

if($update_array[$i]["featureUpdateVersion"] != "Latest")

{

$featureNotLatest++;

}

if($update_array[$i]["status"] != "upToDate")

{

$updateStateNotOk++;

print_r($update_array[$i]);

}

if( !isset($quality_updates[$update_array[$i]["qualityUpdateVersion"]]["count"]))

{

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["count"]=1;

$versionInfos=searchWindowsVersion("https://en.wikipedia.org/wiki/Windows_10_version_history",$update_array[$i]["qualityUpdateVersion"]);

if($versionInfos!==false && count($versionInfos) !== 0)

{

$versionInfos=$versionInfos[0];

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["main_os"]="Windows 10";

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["version_infos"]=$versionInfos;

}

else

{

$versionInfos=searchWindowsVersion("https://en.wikipedia.org/wiki/Windows_11_version_history",$update_array[$i]["qualityUpdateVersion"]);

if($versionInfos!== false && count($versionInfos) !== 0)

{

$versionInfos=$versionInfos[0];

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["main_os"]="Windows 11";

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["version_infos"]=$versionInfos;

}

else

{

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["main_os"]="Unknown";

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["version_infos"]="Unknown";

}

}

}

else

{

$quality_updates[$update_array[$i]["qualityUpdateVersion"]]["count"]++;

}

//print_r($update_array[$i]);

}

fwrite(STDOUT,"------------------------"."\n");

fwrite(STDOUT,"Number of Devices Update State NOT upToDate: ".$updateStateNotOk."\n");

fwrite(STDOUT,"Number of Devices not the latest and greatest features: ".$featureNotLatest."\n");

fwrite(STDOUT,"Oracle percentage devices OK: ".(((count($update_array)-$updateStateNotOk)/count($update_array))*100)."\n");

fwrite(STDOUT,"Oracle sees the following quality Update versions: "."\n");

array_multisort($quality_updates);

print_r($quality_updates);

/*

Array

(

[id] => ID

[deviceId] => ID

[userId] => ID

[deviceDisplayName] => FOOHOO

[userPrincipalName] => FOOHOO@SCHOOL

[status] => upToDate

[qualityUpdateVersion] => 10.0.19043.2006

[featureUpdateVersion] => Latest

[lastScanDateTime] => 2022-11-03T17:34:03Z

[lastSyncDateTime] => 2022-11-10T02:28:53.6236504Z

)

* */

/*

Array

(

[0] => Array

(

[versionId] => 10.0.22000.1219[58]

[releaseInfo] => Release Preview Channel and public release:November 8, 2022

)

)

*/

function searchWindowsVersion($url,$version)

{

$html=file_get_contents($url);

if(!$html)

{

return false;

}

#2022-11-14 cc: Thanks https://www.tutorialspoint.com/php/php_dom_parser_example.htm#

/*** a new dom object ***/

$dom = new domDocument;

/*** load the html into the object ***/

@$dom->loadHTML($html);

/*** discard white space ***/

$dom->preserveWhiteSpace = false;

/*** the table by its tag name ***/

$tables = $dom->getElementsByTagName('table');

$results=array();

for($i=0 ; $i< $tables->length ; $i++)

{

/*** get all rows from the table ***/

$rows = $tables->item($i)->getElementsByTagName('tr');

/*** loop over the table rows ***/

foreach ($rows as $row) {

/*** get each column by tag name ***/

$cols = $row->getElementsByTagName('td');

if(isset($cols->item(0)->nodeValue) )

{

if(stripos($cols->item(0)->nodeValue,$version)!==false)

{

$result=array();

$result["versionId"]=@$cols->item(0)->nodeValue;

#2022-11-14 cc: Decide if you want KBINFO or not - it's not consistent in the Wikipedia pages

#$result["releaseInfo"]=@$cols->item(1)->nodeValue." ".@$cols->item(2)->nodeValue;

$result["releaseInfo"]=@$cols->item(2)->nodeValue;

array_push($results,$result);

}

}

}

}

return $results;

}

?>

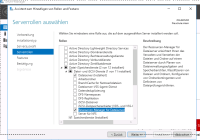

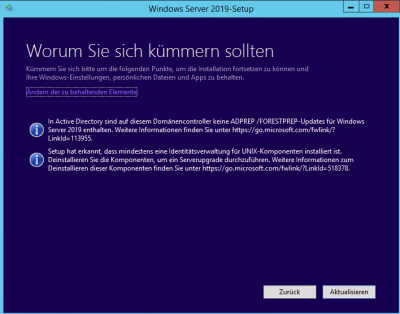

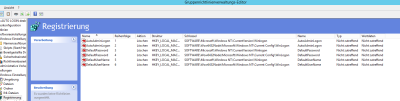

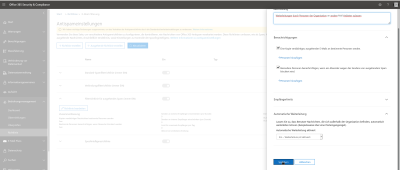

Azure App Registrierung

reportLegacyNotebooks.php

<?php

$server = "ldaps://FQDN_AD_SERVER:636";

//domain user to connect to LDAP

$user = "STANDARD_USER_AD";

//user password

$passwd = "PASSWD";

$dn = "DINSTINGUISHED_NAME_USERS_OU";

$errUser=0;

$countAll=0;

$okUser=0;

$intuneDevices=getIntuneDevices();

if(!is_array($intuneDevices))

{

die("Cannot read intuneDevices");

}

echo "All notebooks that don't have a user anymore: "."\n";

$countAll=count($intuneDevices);

for ($k=0; $k<count($intuneDevices) ; $k++)

{

$ds=ldap_connect($server);

$r=ldap_bind($ds, $user , $passwd);

$sr=ldap_search($ds, $dn, "(|(proxyAddresses=smtp:".$intuneDevices[$k]["userPrincipalName"].")(userprincipalname=".$intuneDevices[$k]["userPrincipalName"]."))", array(0=>"UserPrincipalName",1=>"proxyAddresses"));

$data = ldap_get_entries($ds, $sr);

//print_r($data);

//exit;

if($data["count"]===0)

{

echo "FAIL - Device: ".$intuneDevices[$k]["deviceName"]." / ManagedName: ".$intuneDevices[$k]["managedDeviceName"]." has no user Account anymore: ".$intuneDevices[$k]["userPrincipalName"]."\n";

$errUser++;

}

else

{

$okUser++;

}

ldap_close($ds);

}

echo "Summary:\n";

echo "All notebook objects found: ".$countAll."\n";

echo "All notebook objects ok: ".$okUser."\n";

echo "Consistency integrity: ";

printf("%.2f \n",(($okUser/$countAll)*100));

echo "Errors Notebook/User count: ".$errUser."\n";

echo "OU's that i looked for :\n";

print_r($dn);

echo "\n";

function getIntuneDevices()

{

$curl_token= curl_init();

//Azure AD Administration: Tenant properties / Tenant ID: 123-123-123

//

// Details: https://docs.microsoft.com/en-us/graph/auth-v2-service

curl_setopt($curl_token,CURLOPT_URL, "https://login.microsoftonline.com/123-123-123/oauth2/v2.0/token");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,1);

curl_setopt($curl_token,CURLOPT_POSTFIELDS,"client_id=123-123-123&scope=https%3A%2F%2Fgraph.microsoft.com%2F.default&client_secret=SHARED_SECRET_CREDENTIALS&grant_type=client_credentials");

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

$access_array=json_decode($json_response,true) or die("Cannot decode json");

//print_r($access_array);

if(!isset($access_array["access_token"]))

{

die("Cannot receive access_token");

}

$curl_token= curl_init();

// https://docs.microsoft.com/en-us/graph/api/intune-devices-manageddevice-list?view=graph-rest-1.0

//

curl_setopt($curl_token,CURLOPT_URL, "https://graph.microsoft.com/v1.0/deviceManagement/managedDevices");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,0);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"]));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

//print_r($json_response);

$intune_array=json_decode($json_response,true) or die("Cannot decode json");

$intune_array=$intune_array["value"];

return $intune_array;

}

?>

...

if(preg_match("/^[a-z,0-9]{33}/i",$intuneDevices[$k]["userPrincipalName"])===1)

{

echo "FAIL - Device: ".$intuneDevices[$k]["deviceName"]." / ManagedName: ".$intuneDevices[$k]["managedDeviceName"]." has no user Account anymore: ".$intuneDevices[$k]["userPrincipalName"]."\n";

$errUser++;

}

else

{

$okUser++;

}

...

reportMissingNotebooksOwnerBased.php

Analog zu reportMissingNotebooks.php nur um die Schüler der 3. und 4. Klasse ergänzt

Achtung - Da die

API bei 500 Devices deckelt muss ab 500 eine andere Lösung gefunden werden / Ermittle alle betroffenen User über LDAP im AD und ermittle für jeden einzelnen User die Zugehörigkeit zu einem registrierten Gerät

Update - es ist doch möglich mehr als 500 Devices zu erhalten mit pagination kann zum nächsten Link geblättert werden - danke an Herrn Christoph Pachler

<?php

$server = "ldaps://FQDN:636";

//domain user to connect to LDAP

$user = "USERNAME";

//user password

$passwd = "PASSWORD";

$dn = array(0=>"OU_PATH_ALL_PUPILS");

$classesRegex="/^(1|2|3|4).*$/";

$search="(objectClass=user)";

$errUser=0;

$countAll=0;

$okUser=0;

echo "All Users that haven't enrolled a device: "."\n";

for ($j=0; $j<count($dn); $j++)

{

$ds=ldap_connect($server);

$r=ldap_bind($ds, $user , $passwd);

$sr=ldap_search($ds, $dn[$j], $search, array(0=>"UserPrincipalName",1=>"distinguishedName",2=>"department",3=>"description"));

$data = ldap_get_entries($ds, $sr);

// $countAll+=$data["count"];

for ($i=0; $i<$data["count"]; $i++)

{

//echo ($data[$i]["distinguishedname"][0])."\n";

//echo ($data[$i]["userprincipalname"][0])."\n";

//echo ($data[$i]["department"][0])."\n";

$distinguishedName=strtolower($data[$i]["distinguishedname"][0]);

$userPrincipalName=strtolower($data[$i]["userprincipalname"][0]);

$department=strtolower(@$data[$i]["department"][0]);

$regMatch=preg_match($classesRegex,$department);

if($regMatch !== 0)

{

if(!isset($data[$i]["department"][0]))

{

echo "FAIL - User: ".$distinguishedName." has no Department"."\n";

$errUser++;

}

$countAll++;

//Debugging is phun

//echo $distinguishedName."\n";

//echo $department."\n";

$notFound=true;

$intuneDevices=getIntuneDevices($userPrincipalName);

#Don't hammer microsofts api

sleep(rand(3,15));

for ($k=0; $k<count($intuneDevices) && $notFound; $k++)

{

/*

[deviceOwnership] => Personal

[deviceVersion] => 2

[displayName] => LAPTOP

[domainName] =>

[enrollmentProfileName] =>

[enrollmentType] => UserEnrollment

[externalSourceName] =>

[isCompliant] => 1

[isManaged] => 1

[isRooted] =>

[managementType] => MDM

[manufacturer] => LENOVO

*/

if($intuneDevices[$k]["enrollmentType"]=="UserEnrollment" && $intuneDevices[$k]["manufacturer"]=="LENOVO" &&$intuneDevices[$k]["deviceOwnership"]== "Personal" )

{

$notFound=false;

}

}

if($notFound)

{

echo "FAIL - User: ".$distinguishedName." has no enrolled device"."\n";

$errUser++;

}

else

{

$okUser++;

}

// Device Details: print_r($intuneDevices[--$k]);

}

}

// close connection

ldap_close($ds);

}

echo "Summary:\n";

echo "All user objects found: ".$countAll."\n";

echo "All user objects ok: ".$okUser."\n";

echo "Consistency integrity: ";

printf("%.2f \n",(($okUser/$countAll)*100));

echo "Errors User count: ".$errUser."\n";

echo "Regex Classroom check: ".$classesRegex."\n";

echo "OU's that i looked for :\n";

print_r($dn);

echo "\n";

function getIntuneDevices($userUPN)

{

$curl_token= curl_init();

//Azure AD Administration: Tenant properties / Tenant ID: 123-123-123-123

//

// Details: https://docs.microsoft.com/en-us/graph/auth-v2-service

curl_setopt($curl_token,CURLOPT_URL, "https://login.microsoftonline.com/123-123-123-123/oauth2/v2.0/token");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,1);

curl_setopt($curl_token,CURLOPT_POSTFIELDS,"client_id=CLIENT_ID_APP&scope=https%3A%2F%2Fgraph.microsoft.com%2F.default&client_secret=SHARED_SECRET&grant_type=client_credentials");

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

$access_array=json_decode($json_response,true) or die("Cannot decode json");

//print_r($access_array);

if(!isset($access_array["access_token"]))

{

die("Cannot receive access_token");

}

$curl_token= curl_init();

curl_setopt($curl_token,CURLOPT_URL, "https://graph.microsoft.com/v1.0/users/".$userUPN."/ownedDevices");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,0);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"]));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

//print_r($json_response);

$intune_array=json_decode($json_response,true) or die("Cannot decode json");

$intune_array=$intune_array["value"];

return $intune_array;

}

?>

reportMissingNotebooks.php

Analog zu reportRiskUsers.php

Finde alle Schüler der 1. und 2. Klasse die kein Notebook enrolled haben / zB: als Cron Job

Im LDAP Attribut Department befindet sich die Klassenbzeichnung zB: 2E

Achtung Graph

API deckelt bei 500 Devices d.h. ab 500 Notebooks muss eine andere Lösung gefunden werden

Update Es ist doch möglich mehr als 500 Devices zu erhalten - es muss in den Results geblättert werden über den nächsten Link → if(isset($intune_array[„@odata.nextLink“])) , Vielen Dank an Herrn Christoph Pachler

<?php

$server = "ldaps://FQDN_AD_SERVER:636";

//domain user to connect to LDAP

$user = "STANDARD_USER@DOMAIN_AD";

//user password

$passwd = "PASSWD";

$dn = array(0=>"OU_PATH_ALL_PUPILS");

$classesRegex="/^(1|2).*$/";

$search="(objectClass=user)";

$errUser=0;

$countAll=0;

$okUser=0;

$intuneDevices=getIntuneDevices();

if(!is_array($intuneDevices))

{

die("Cannot read intuneDevices");

}

for ($j=0; $j<count($dn); $j++)

{

$ds=ldap_connect($server);

$r=ldap_bind($ds, $user , $passwd);

$sr=ldap_search($ds, $dn[$j], $search, array(0=>"UserPrincipalName",1=>"distinguishedName",2=>"department",3=>"description"));

$data = ldap_get_entries($ds, $sr);

for ($i=0; $i<$data["count"]; $i++)

{

//debugging is phun

//echo ($data[$i]["distinguishedname"][0])."\n";

//echo ($data[$i]["userprincipalname"][0])."\n";

//echo ($data[$i]["department"][0])."\n";

$distinguishedName=strtolower($data[$i]["distinguishedname"][0]);

$userPrincipalName=strtolower($data[$i]["userprincipalname"][0]);

$department=strtolower(@$data[$i]["department"][0]);

$regMatch=preg_match($classesRegex,$department);

if($regMatch !== 0)

{

if(!isset($data[$i]["department"][0]))

{

echo "FAIL - User: ".$distinguishedName." has no Department"."\n";

$errUser++;

}

$countAll++;

//Debugging is phun

//echo $distinguishedName."\n";

//echo $department."\n";

$notFound=true;

for ($j=0; $j<count($intuneDevices) && $notFound; $j++)

{

$devicePrincipalName=strtolower($intuneDevices[$j]["userPrincipalName"]);

if($userPrincipalName == $devicePrincipalName )

{

$notFound=false;

}

}

if($notFound)

{

echo "FAIL - User: ".$distinguishedName." has no enrolled device"."\n";

$errUser++;

}

else

{

$okUser++;

}

// Device Details: print_r($intuneDevices[--$j]);

}

}

// close connection

ldap_close($ds);

}

echo "Summary:\n";

echo "All user objects found: ".$countAll."\n";

echo "All user objects ok: ".$okUser."\n";

echo "Consistency integrity: ";

printf("%.2f \n",(($okUser/$countAll)*100));

echo "Errors computer count: ".$errUser."\n";

echo "Regex Classroom check: ".$classesRegex."\n";

echo "OU's that i looked for :\n";

print_r($dn);

echo "\n";

function getIntuneDevices()

{

$curl_token= curl_init();

//Azure AD Administration: Tenant properties / Tenant ID: 123-123-123

//

// Details: https://docs.microsoft.com/en-us/graph/auth-v2-service

curl_setopt($curl_token,CURLOPT_URL, "https://login.microsoftonline.com/123-123-123/oauth2/v2.0/token");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,1);

curl_setopt($curl_token,CURLOPT_POSTFIELDS,"client_id=foo-foo-foo&scope=https%3A%2F%2Fgraph.microsoft.com%2F.default&client_secret=CLIENT_SECRET&grant_type=client_credentials");

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

$access_array=json_decode($json_response,true) or die("Cannot decode json");

//print_r($access_array);

if(!isset($access_array["access_token"]))

{

die("Cannot receive access_token");

}

$curl_token= curl_init();

// https://docs.microsoft.com/en-us/graph/api/intune-devices-manageddevice-list?view=graph-rest-1.0

//

curl_setopt($curl_token,CURLOPT_URL, "https://graph.microsoft.com/v1.0/deviceManagement/managedDevices");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,0);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"]));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

//print_r($json_response);

$intune_array=json_decode($json_response,true) or die("Cannot decode json");

$intune_array=$intune_array["value"];

return $intune_array;

}

?>

reportIntuneDevices.php

Analog zu reportRiskUsers.php

-

Update bei mehr als 500 Geräten muss geblättert werden nextLink

Es sollen alle im Intune registrierten Geräte gezogen werden

...

...

Bearer Access Token organisieren wie bei reportRiskUsers.php

...

...

$devicesLink="https://graph.microsoft.com/v1.0/deviceManagement/managedDevices";

$intune_all=array();

while(strlen($devicesLink))

{

$curl_token= curl_init();

// https://docs.microsoft.com/en-us/graph/api/intune-devices-manageddevice-list?view=graph-rest-1.0

//

curl_setopt($curl_token,CURLOPT_URL, $devicesLink);

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,0);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"]));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

//print_r($json_response);

$intune_array=json_decode($json_response,true) or die("Cannot decode json");

if(!isset($intune_array["@odata.nextLink"]))

{

$devicesLink="";

}

else

{

$devicesLink=$intune_array["@odata.nextLink"];

}

$intune_array=$intune_array["value"];

$intune_all=array_merge($intune_all,$intune_array);

}

return $intune_all;

}

/*

[0] => Array

(

[id] => id

[userId] => id

[deviceName] => DESKTOP-HXND

[managedDeviceOwnerType] => personal

[enrolledDateTime] => 2021-06-28T09:13:53Z

[lastSyncDateTime] => 2021-07-01T05:23:27Z

[operatingSystem] => Windows

[complianceState] => compliant

[jailBroken] => Unknown

[managementAgent] => mdm

[osVersion] => 10.0.14393.0

[easActivated] => 1

[easDeviceId] => id

[easActivationDateTime] => 0001-01-01T00:00:00Z

[azureADRegistered] => 1

[deviceEnrollmentType] => userEnrollment

[activationLockBypassCode] =>

[emailAddress] => max.mustermann@mail

[azureADDeviceId] => id

[deviceRegistrationState] => registered

[deviceCategoryDisplayName] => Unknown

[isSupervised] =>

[exchangeLastSuccessfulSyncDateTime] => 0001-01-01T00:00:00Z

[exchangeAccessState] => none

[exchangeAccessStateReason] => none

[remoteAssistanceSessionUrl] =>

[remoteAssistanceSessionErrorDetails] =>

[isEncrypted] =>

[userPrincipalName] => UPN

[model] => VirtualBox

[manufacturer] => innotek GmbH

[imei] =>

[complianceGracePeriodExpirationDateTime] => 2021-06-30T07:05:43Z

[serialNumber] => 0

[phoneNumber] =>

[androidSecurityPatchLevel] =>

[userDisplayName] => Name User

[configurationManagerClientEnabledFeatures] =>

[wiFiMacAddress] =>

[deviceHealthAttestationState] =>

[subscriberCarrier] =>

[meid] =>

[totalStorageSpaceInBytes] => 53160706048

[freeStorageSpaceInBytes] => 38004588544

[managedDeviceName] => funky name

[partnerReportedThreatState] => unknown

[iccid] =>

[udid] =>

[notes] =>

[ethernetMacAddress] =>

[physicalMemoryInBytes] => 0

[deviceActionResults] => Array

(

)

)

*/

?>

reportRiskUsers.php

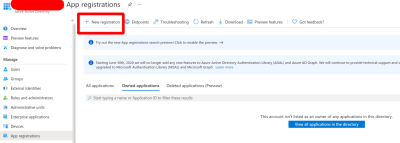

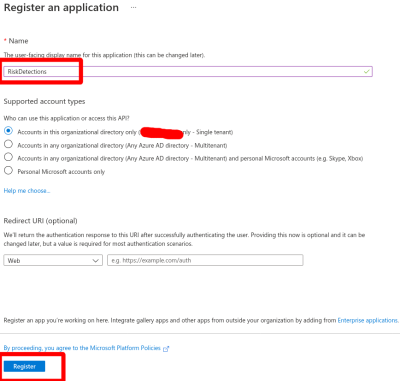

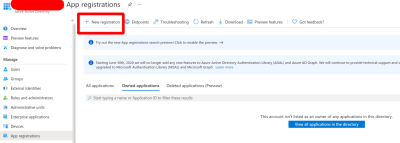

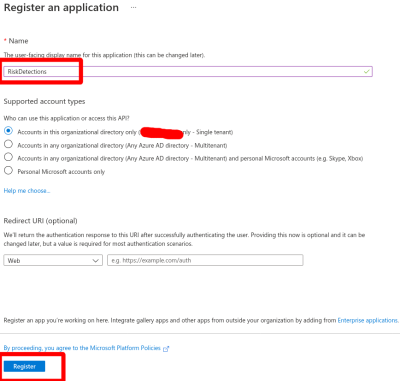

Das Skript soll sich

automatisiert über die Graph

API alle Risk Infos der letzten 24 Stunden holen und die betroffenen User ausgeben

Es ist dennoch möglich zuzugreifen über die Microsoft Graph

API / Es muss eine

App im Azure erstellt werden und die Werte im PHP Skript entsprechend angepasst / Als täglicher Cron Job auf einem

Linux Server im Einsatz - wobei stdout per Mail versand wird an administrativen Mail Account :)

<?php

$curl_token= curl_init();

//Azure AD Administration: Tenant properties / Tenant ID: 1245678-89-1011-121314-1516abef

//

// Details: https://docs.microsoft.com/en-us/graph/auth-v2-service

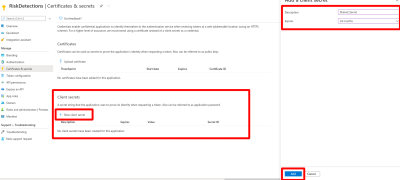

// Vorher im Azure AD eine App anlegen https://portal.azure.com/#blade/Microsoft_AAD_IAM/ActiveDirectoryMenuBlade/RegisteredApps mit Client Secret d.h. Shared Key

// API Permissions auf IdentityRiskEvent.Read.All - muss durch Admin "Granted werden" "Grant Admin consent"

//client_id ist "APPLICATION (CLIENT) ID" der App zB: 0815123-0815123-0815123

//client_secret ist Shared Key , der bei Client Secret erstellt wurde

curl_setopt($curl_token,CURLOPT_URL, "https://login.microsoftonline.com/1245678-89-1011-121314-1516abef/oauth2/v2.0/token");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,1);

curl_setopt($curl_token,CURLOPT_POSTFIELDS,"client_id=0815123-0815123-0815123&scope=https%3A%2F%2Fgraph.microsoft.com%2F.default&client_secret=Shared Key Secret&grant_type=client_credentials");

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

$access_array=json_decode($json_response,true) or die("Cannot decode json");

//print_r($access_array);

if(!isset($access_array["access_token"]))

{

die("Cannot receive access_token");

}

$curl_token= curl_init();

//https://docs.microsoft.com/ko-kr/graph/api/riskdetection-list?view=graph-rest-beta&tabs=http

curl_setopt($curl_token,CURLOPT_URL, "https://graph.microsoft.com/beta/riskDetections");

curl_setopt($curl_token,CURLOPT_HEADER,0);

curl_setopt($curl_token,CURLOPT_POST,0);

curl_setopt($curl_token,CURLOPT_HTTPHEADER,array("Authorization: Bearer ".$access_array["access_token"]));

curl_setopt($curl_token,CURLOPT_RETURNTRANSFER,1);

$json_response=curl_exec($curl_token) or die("Cannot exec url request");

curl_close($curl_token);

//print_r($json_response);

$risk_array=json_decode($json_response,true) or die("Cannot decode json");

$risk_array=$risk_array["value"];

//print_r($risk_array);

$current_timestamp=time();

/* Look back the last day, therefore *1 */

$threshold_past=$current_timestamp-(86400*1);

for($i=0; $i<count($risk_array); $i++ )

{

$riskEvent=$risk_array[$i];

$activityTimestamp=strtotime($riskEvent["activityDateTime"]);

if( $activityTimestamp >= $threshold_past )

{

echo "-----------------------------";

echo "\nUser: ".$riskEvent["userPrincipalName"];

echo "\nRisk Type: ".$riskEvent["riskType"];

echo "\nRisk Level: ".$riskEvent["riskLevel"];

echo "\nActivity: ".$riskEvent["activity"];

echo "\nSource: ".$riskEvent["source"];

echo "\nActivity Date: ".date("c",$activityTimestamp);

echo "\nLocation: ".$riskEvent["location"]["countryOrRegion"]."/".$riskEvent["location"]["state"];

echo "\nPlease visit: https://portal.azure.com/#blade/Microsoft_AAD_IAM/SecurityMenuBlade/RiskDetections";

echo "\n-----------------------------\n";

}

}

/*

[15] => Array

(

[id] => foo

[requestId] => foo

[correlationId] => foo

[riskType] => unlikelyTravel

[riskEventType] => unlikelyTravel

[riskState] => atRisk

[riskLevel] => hidden

[riskDetail] => hidden

[source] => IdentityProtection

[detectionTimingType] => offline

[activity] => signin

[tokenIssuerType] => AzureAD

[ipAddress] => ip

[activityDateTime] => date

[detectedDateTime] => date

[lastUpdatedDateTime] => date

[userId] => foo

[userDisplayName] => name

[userPrincipalName] => foo@mail

[additionalInfo] => [json_foo]

[location] => Array

(

[city] => Astoria

[state] => New York

[countryOrRegion] => US

[geoCoordinates] => Array

(

[latitude] => 0

[longitude] => 0

)

)

)

*/

?>

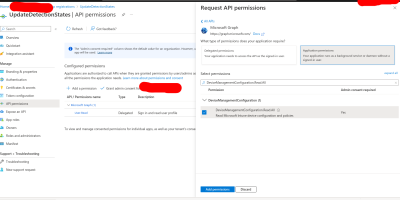

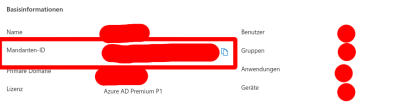

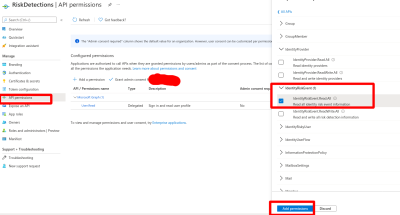

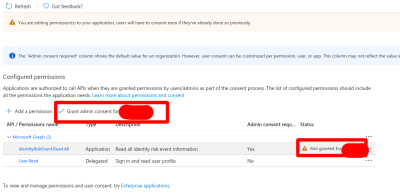

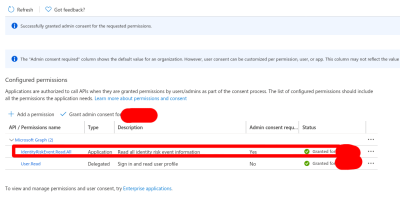

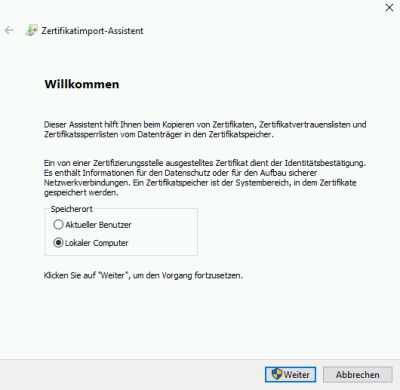

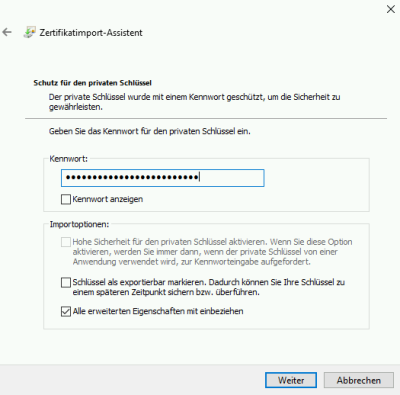

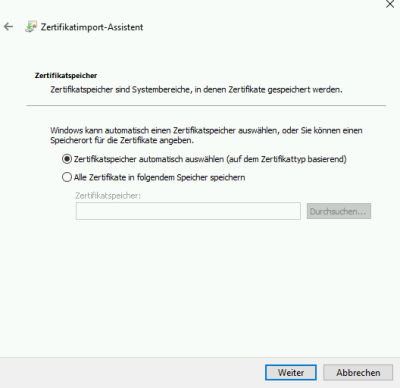

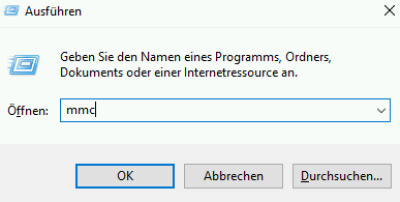

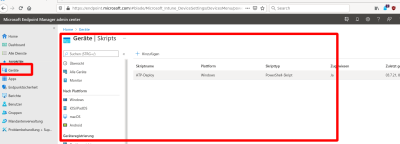

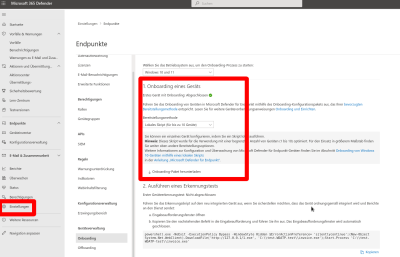

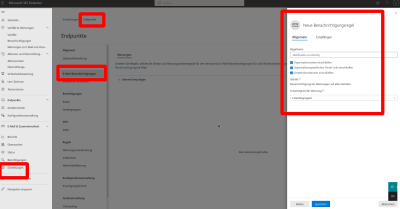

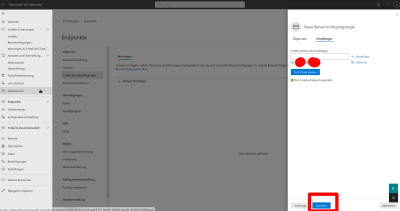

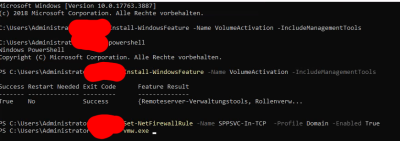

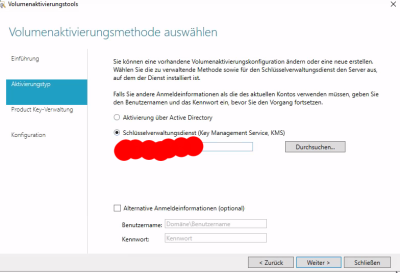

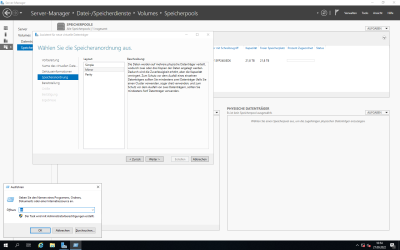

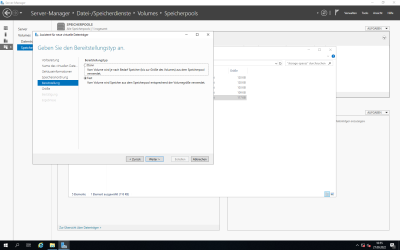

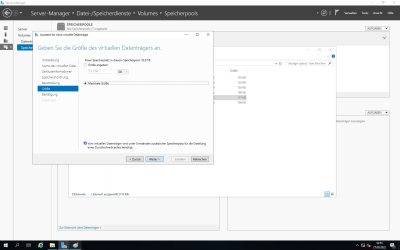

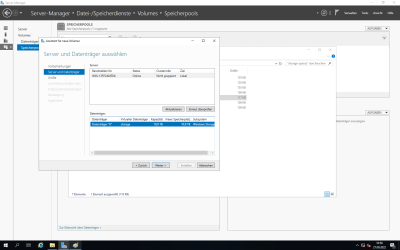

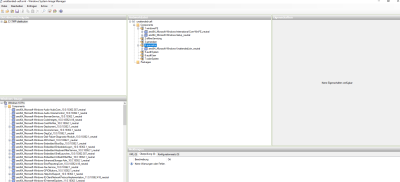

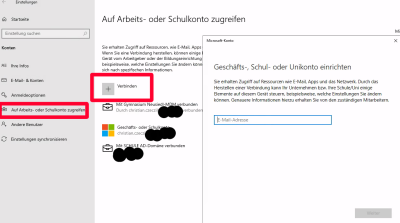

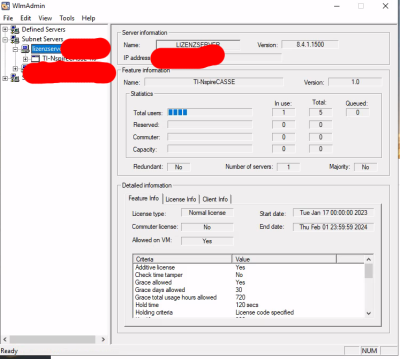

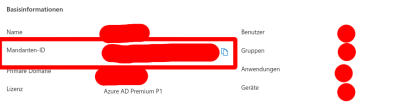

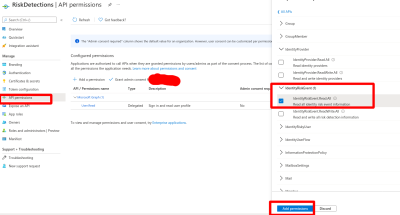

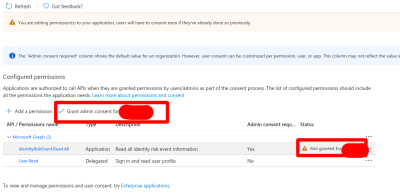

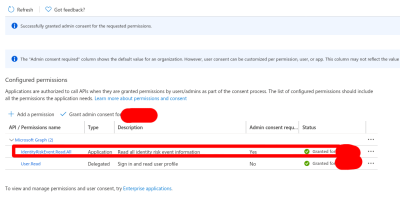

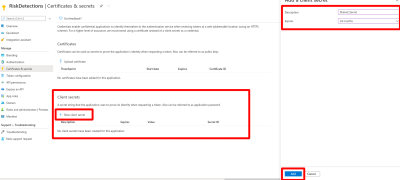

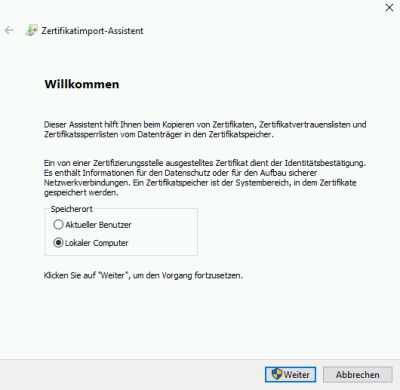

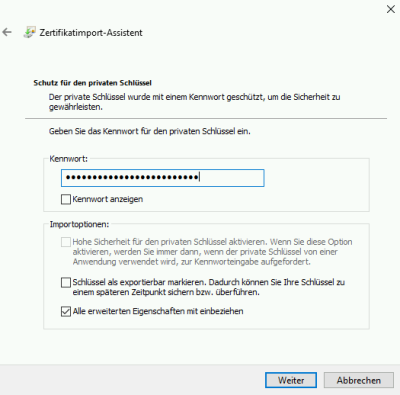

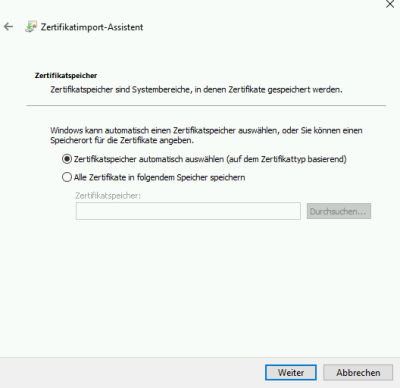

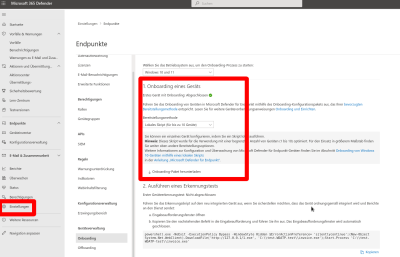

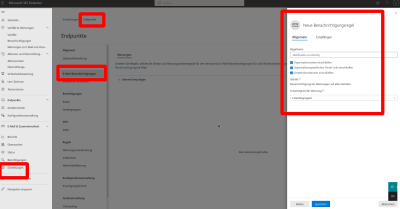

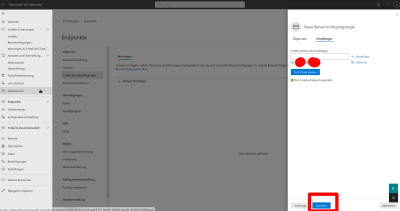

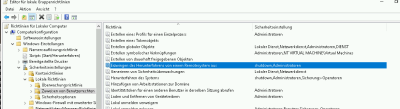

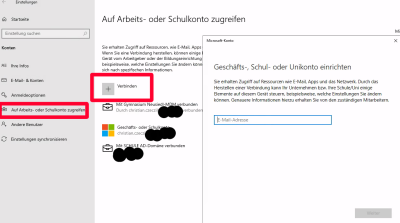

Azure App Registrierung

Damit die Graph

API zB: mit Shared Secret benutzt werden kann

Permissions ermitteln die gebraucht werden und der App hinzufügen / siehe Microsoft Dokumentation zur jeweiligen

API

Powershell Skripte

check_last_updates.ps1

Kerberos Authentifizierung analog zu unterem Beispiel

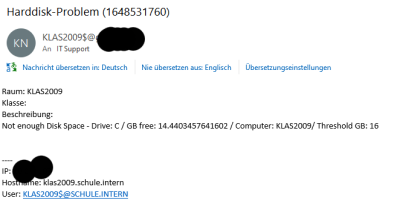

Wann wurde zuletzt erfolgreich nach Updates gesucht oder erfolgreich Updates installiert - ist der Threshold größer als 35 Tage d.h. ist es länger als 35 Tage her möchte ich eine Notifikation erhalten

#Thanks: https://github.com/Futur-Tech/futur-tech-zabbix-windows-update

$threshold=35

try

{

$lastSuccessSearch= ((New-Object -com "Microsoft.Update.AutoUpdate").Results.LastSearchSuccessDate)

$lastSuccessInstallation =((New-Object -com "Microsoft.Update.AutoUpdate").Results.LastInstallationSuccessDate)

$today =Date

$daysPassedSearch=($today - $lastSuccessSearch ).Days

$daysPassedInstallation= ($today - $lastSuccessInstallation).Days

if( ($daysPassedSearch -gt $threshold) -or ($daysPassedInstallation -gt $threshold) )

{

$message= "ATTENTION: Last successfull search was $daysPassedSearch ($lastSuccessSearch) days ago , Last successfull installation of updates: $daysPassedInstallation ($lastSuccessInstallation) days"

write-host $message

#don't hammer the web support service with too much concurrent requests

Start-Sleep -seconds (Get-Random -Minimum 1 -Maximum 5 )

$postParams = @{room=$env:computername;submit='1';description=$message;action='3'}

Invoke-WebRequest -Uri https://support.schule.intern/support.php -Method POST -Body $postParams -UseDefaultCredentials

}

}

catch

{

write-host "ERROR - cannot get values related to last updates "

}

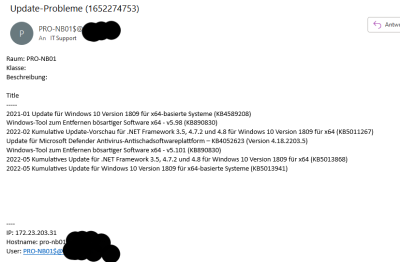

check_Updates_Notification_GPO_Startup.ps1

# Thank you: https://gist.github.com/Grimthorr/44727ea8cf5d3df11cf7

try

{

$UpdateSession = New-Object -ComObject Microsoft.Update.Session

$UpdateSearcher = $UpdateSession.CreateupdateSearcher()

$Updates = @($UpdateSearcher.Search("IsHidden=0 and IsInstalled=0").Updates)

$Updates= $Updates | Where-Object Type -eq 1

#2024-01-22 cc: Exclude Microcode Update Intel (KB4589208) and Defender Signature Updates

$Updates= $Updates | Where-Object Title -NotLike "*Microsoft Defender Antivirus*"

$Updates= $Updates | Where-object Title -NotLike "*(KB4589208)"

$message = $Updates | Select Title | Out-String -Width 250

if ($message.Length )

{

write-host "Updates available !"

#don't hammer the web support service with too much concurrent requests

Start-Sleep -seconds (Get-Random -Minimum 1 -Maximum 5 )

$postParams = @{room=$env:computername;submit='1';description=$message;action='3'}

Invoke-WebRequest -Uri https://support.schule.intern/support.php -Method POST -Body $postParams -UseDefaultCredentials

}

}

catch

{

write-host "An Error occured"

}

checkAPC-UPS.ps1

#Achtung - Force TLS1.2 [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12 / Install-Module SNMP

# Konfiguration der APC Management-Karte

$apcIPAddress = "IP" # Die IP-Adresse der APC Management-Karte

$snmpCommunity = "Community" # Die SNMP-Community der APC Management-Karte

$snmpVersion = 1 # SNMP-Version (1 oder 2)

# Schwellenwerte für die USV

$batteryThreshold = 25

$remainingTimeThreshold = 5

$timeout= 10

# E-Mail-Konfiguration

$mailServerIP = "IP_Mailserver" # Die IP-Adresse des E-Mail-Servers (ohne Authentifizierung)

$mailFrom = "server@mail." # Die Absender-E-Mail-Adresse

$mailTo = "monitoring@mail" # Die Empfänger-E-Mail-Adresse

$mailSubject = "USV-Warnung: Herunterfahren von maschine xy" # Der Betreff der E-Mail

# USV-Status, verbleibende Leistung und verbleibende Zeit abrufen / On Battery seems to be 3

$statusOID = "1.3.6.1.4.1.318.1.1.1.4.1.1.0" # OID für den USV-Status

#2023-12-13 cc: Thanks https://www.opsview.com/resources/monitoring/blog/apc-ups-monitoring-useful-oids / runtime remaining divisor 6000 for minutes

$batteryCapacityOID = "1.3.6.1.4.1.318.1.1.1.2.2.1.0" # OID für die verbleibende Batterieleistung

$remainingTimeOID = "1.3.6.1.4.1.318.1.1.1.2.2.3.0" # OID für die verbleibende Zeit

try

{

#2023-12-13 cc: Important !!! Convert to INT

[int]$status = (Get-SnmpData -IP $apcIPAddress -OID $statusOID -Community $snmpCommunity -Version $snmpVersion -TimeOut $timeout).Data

[float]$batteryCapacity = (Get-SnmpData -IP $apcIPAddress -OID $batteryCapacityOID -Community $snmpCommunity -Version $snmpVersion -TimeOut $timeout).Data

$remainingTime = (Get-SnmpData -IP $apcIPAddress -OID $remainingTimeOID -Community $snmpCommunity -Version $snmpVersion -TimeOut $timeout).Data

[float]$remainingTime = $remainingTime.Substring(0,$remainingTime.IndexOf(" ")) / 6000 # parse the strange format e.g. 36000 (06:00) -> 6 minutes

Write-host "Remaining time: $remainingTime"

Write-host "Battery: $batteryCapacity"

Write-host "Status: $status"

if ( $status -eq 3 -and $batteryCapacity -lt $batteryThreshold -and $remainingTime -lt $remainingTimeThreshold )

{

$message = "Die USV läuft auf Batterie, die verbleibende Leistung ist unter $batteryThreshold%, und es verbleiben weniger als $remainingTimeThreshold Minuten. Der Computer wird heruntergefahren."

# E-Mail senden

Send-MailMessage -From $mailFrom -To $mailTo -Subject $mailSubject -Body $message -SmtpServer $mailServerIP

Write-Host "E-Mail wurde gesendet: $message"

# Herunterfahren des Computers

Write-Host "Der Computer wird heruntergefahren."

Stop-Computer -Force

} else {

Write-Host "Die USV befindet sich nicht auf Batterie, die verbleibende Leistung oder Zeit ist ausreichend. Keine Aktion erforderlich."

}

exit 0

}

catch

{

Write-Host "Probleme beim Ermitteln der Daten"

exit 1

}

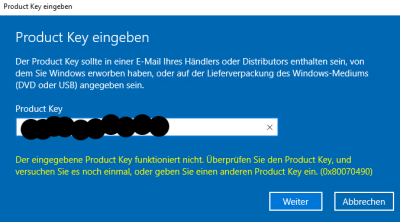

Get-licenseKey.ps1

$CHECK_PATH="C:\Windows_Product_Key.txt"

if( -not (Test-Path($CHECK_PATH)))

{

$productKey=(Get-WmiObject -query 'select * from SoftwareLicensingService').OA3xOriginalProductKey

if( -not ($productKey -le 0) )

{

echo "Windows Product Key: $productKey" > $CHECK_PATH

# Define the new access rule for the Administrators group and SYSTEM user

$adminRule = New-Object System.Security.AccessControl.FileSystemAccessRule("Administratoren", "FullControl", "Allow")

$systemRule = New-Object System.Security.AccessControl.FileSystemAccessRule("SYSTEM", "FullControl", "Allow")

$aclProtected= Get-Acl -Path $CHECK_PATH

$aclProtected.SetAccessRule($adminRule)

$aclProtected.SetAccessRule($systemRule);

$aclProtected.setAccessRuleProtection($true,$false)

Set-Acl -Path $CHECK_PATH -AclObject $aclProtected

echo "Successfully saved Windows Key to : $CHECK_PATH"

}

else

{

echo "Key could not be retrieved"

exit 2

}

}

else

{

echo "Key has already been written to: $CHECK_PATH"

}

exit 0

Get-BitlockerRecoveryKeys.ps1

# Thanks: https://helpdesk.eoas.ubc.ca/kb/articles/use-powershell-to-get-the-bitlocker-recovery-key

$CHECK_PATH="C:\Bitlocker_Recovery_Keys.txt"

if ( -not (Test-Path $CHECK_PATH))

{

$BitlockerVolumers = Get-BitLockerVolume

# For each volume, get the RecoveryPassowrd and display it.

$BitlockerVolumers |

ForEach-Object {

$MountPoint = $_.MountPoint

$RecoveryKey = [string]($_.KeyProtector).RecoveryPassword

if ($RecoveryKey.Length -gt 5) {

echo "Laufwerk: $MountPoint " >> $CHECK_PATH

echo "Recovery Key: $RecoveryKey " >> $CHECK_PATH

echo "-------" >> $CHECK_PATH

}

}

if(Test-Path $CHECK_PATH)

{

# Define the new access rule for the Administrators group and SYSTEM user

$adminRule = New-Object System.Security.AccessControl.FileSystemAccessRule("Administratoren", "FullControl", "Allow")

$systemRule = New-Object System.Security.AccessControl.FileSystemAccessRule("SYSTEM", "FullControl", "Allow")

$aclProtected= Get-Acl -Path $CHECK_PATH

$aclProtected.SetAccessRule($adminRule)

$aclProtected.SetAccessRule($systemRule);

$aclProtected.setAccessRuleProtection($true,$false)

Set-Acl -Path $CHECK_PATH -AclObject $aclProtected

echo "Successfully saved bitlocker recovery keys to : $CHECK_PATH"

}

}

else

{

echo "Nothing to do: $CHECK_PATH already present"

}

exit 0

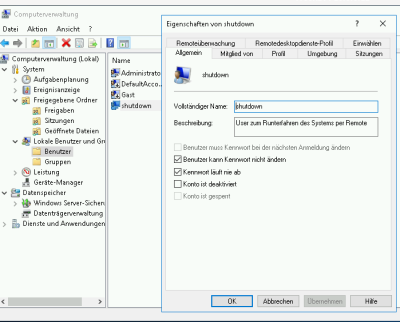

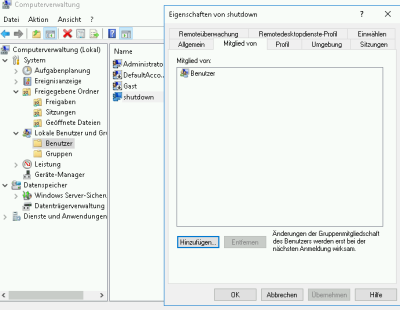

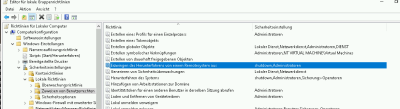

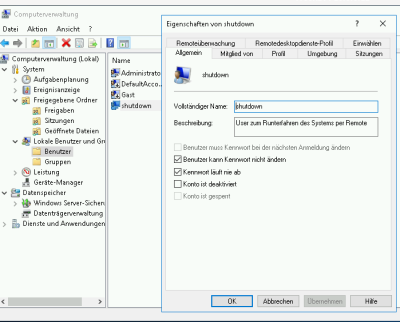

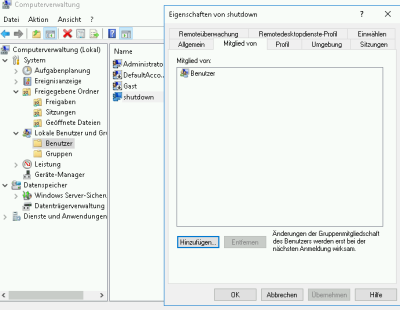

addLocalAdminAccount.ps1

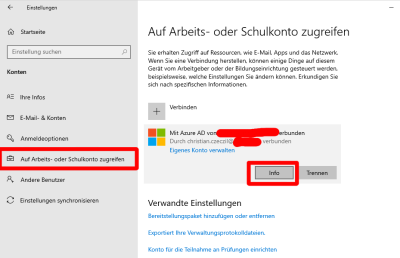

Folgender Fall:

Das betroffene Gerät wurde von einem User über BYOD mit dem Cloud Account zum MDM Intune hinzugefügt zB: christian.czeczil@schule.at / Wenn der User die Schule oder Firma verlässt existiert sein Account nicht mehr und er wird sich mit dem Account nicht mehr einloggen können / Um diesem Fall entgegen zu wirken soll ein lokaler administrativer User Account: .\christian.czeczil mit zufälligem Passwort angelegt werden und dessen Zugangsdaten auf dem betroffenen Gerät abgelegt werden / Wenn der User sich das erste Mal mit den Zugangsdaten die nur für administrative Benutzer zugänglich sind (zB: Wordpad als Administrator zum Öffnen einloggt muss das Passwort geändert werden

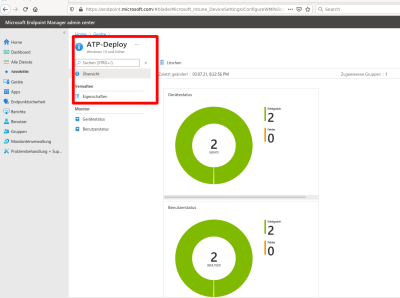

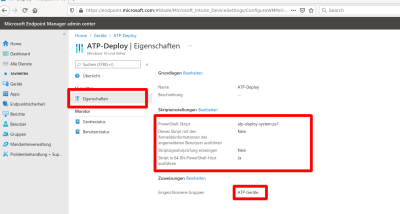

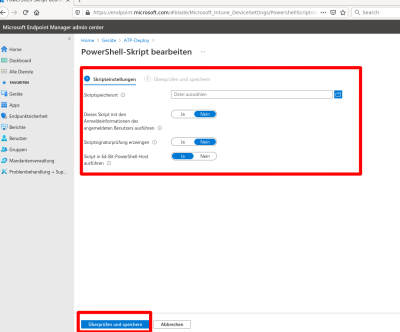

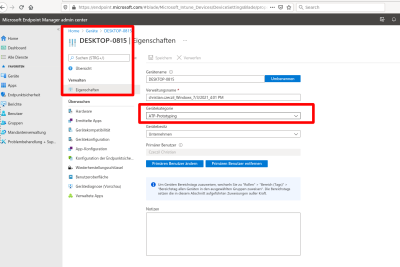

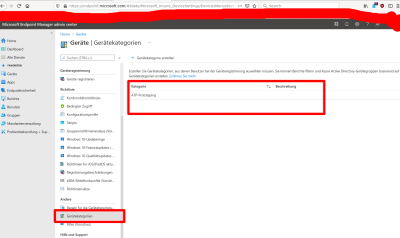

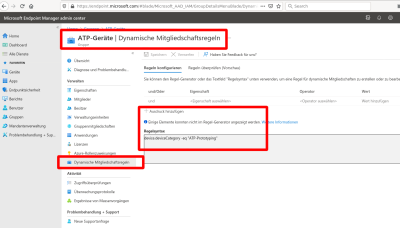

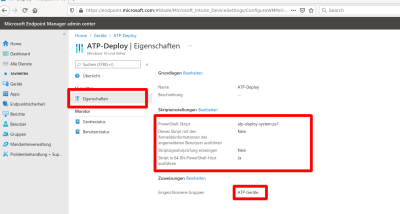

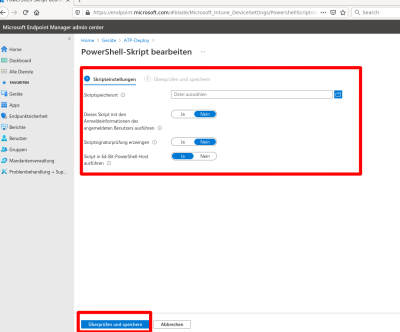

Achtung Wenn über intune ausgerollt muss bei den Optionen noch Skript in 64-Bit-PowerShell-Host ausführen ausführen , da es Get-LocalUser nur auf 64Bit Systemen gibt und die intune Logik offenbar sonst im 32 Bit Kontext ausgeführt wird

$PROTOCOL_PATH="C:\PATH_TO_USER_INFO.txt"

$TENANT_FAILSAFE_CHECK="TENANT_ID_LONG_ID"

$TENANT_DOMAIN_CHECK="TENANT_DOMAIN_SUFFIX"

if ( -not (Test-Path $PROTOCOL_PATH))

{

#Thanks: https://www.powershellgallery.com/packages/ModernWorkplaceClientCenter/0.1.3/Content/Functions%5CGet-DsRegStatus.ps1

#2022-04-19 cc: Not working in context of intune execution "Command not found" - is working when being executed as local administrator account

#function Get-DsRegStatus {

<#

.Synopsis

Returns the output of dsregcmd /status as a PSObject.

.Description

Returns the output of dsregcmd /status as a PSObject. All returned values are accessible by their property name.

.Example

# Displays a full output of dsregcmd / status.

Get-DsRegStatus

#>

# $dsregcmd = dsregcmd /status

# $o = New-Object -TypeName PSObject

# $dsregcmd | Select-String -Pattern " *[A-z]+ : [A-z]+ *" | ForEach-Object {

# Add-Member -InputObject $o -MemberType NoteProperty -Name (([String]$_).Trim() -split " : ")[0] -Value (([String]$_).Trim() -split " : ")[1]

# }

# return $o

#}

function getRandomPassword {

Add-Type -AssemblyName 'System.Web'

$minLength = 16

$maxLength = 20

$length = Get-Random -Minimum $minLength -Maximum $maxLength

$nonAlphaChars = Get-Random -Minimum 1 -Maximum 3

$password = [System.Web.Security.Membership]::GeneratePassword($length,$nonAlphaChars)

return $password

}

#Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\CloudDomainJoin\JoinInfo\

#Thanks : https://nerdymishka.com/articles/azure-ad-domain-join-registry-keys/

$subKey = Get-Item "HKLM:/SYSTEM/CurrentControlSet/Control/CloudDomainJoin/JoinInfo"

$guids = $subKey.GetSubKeyNames()

foreach($guid in $guids) {

$guidSubKey = $subKey.OpenSubKey($guid)

$userTenant = $guidSubKey.getValue("TenantId")

$userEmail = $guidSubKey.GetValue("UserEmail")

}

if($userTenant -eq $TENANT_FAILSAFE_CHECK )

{

$plainPass=getRandomPassword

$randomSecurePassword=ConvertTo-SecureString -String $plainPass -AsPlainText -Force

$azureUserName=$userEmail

#Inconsistent results with $azureRegistrationStatus get-DsRegStatus -> User Identity not available anymore :(

$localInfos=$azureUserName -split "@",2

$localUser=$localInfos[0]

$mailDomain=$localInfos[1]

if($mailDomain -eq $TENANT_DOMAIN_CHECK -and -not (Get-LocalUser -Name $localUser -ErrorAction SilentlyContinue))

{

$newUserObject=New-LocalUser -AccountNeverExpires -Password $randomSecurePassword -Name $localUser

if($?)

{

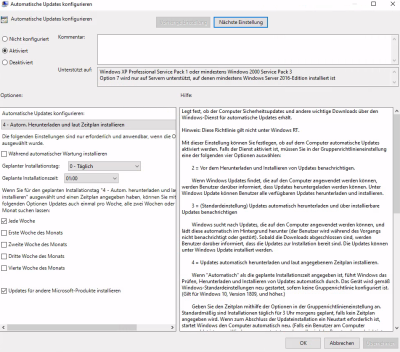

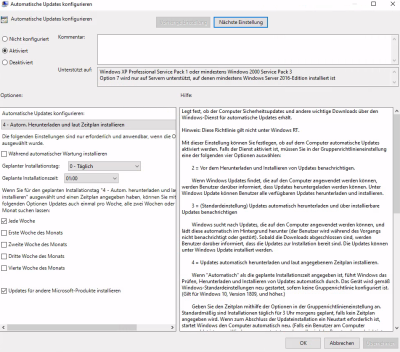

#2023-04-18 cc: Does not force the user to change the password FAIL

#Set-LocalUser -InputObject $newuserObject -PasswordNeverExpires $false

#Thanks: https://stackoverflow.com/questions/65295175/changepasswordatlogon-for-localuser

$user = [ADSI]"WinNT://$env:ComputerName/$localUser,user"

$user.PasswordExpired = 1

$user.SetInfo()

Add-LocalGroupMember -Group "Administratoren" -Member $newUserObject

if($?)

{

echo "Lokaler Benutzer Details: " > $PROTOCOL_PATH

# Define the new access rule for the Administrators group and SYSTEM user

$adminRule = New-Object System.Security.AccessControl.FileSystemAccessRule("Administratoren", "FullControl", "Allow")

$systemRule = New-Object System.Security.AccessControl.FileSystemAccessRule("SYSTEM", "FullControl", "Allow")

$aclProtected= Get-Acl -Path $PROTOCOL_PATH

$aclProtected.SetAccessRule($adminRule)

$aclProtected.SetAccessRule($systemRule);

$aclProtected.setAccessRuleProtection($true,$false)

Set-Acl -Path $PROTOCOL_PATH -AclObject $aclProtected

echo "User: .\$localUser" >> $PROTOCOL_PATH

echo "Password: $plainPass" >> $PROTOCOL_PATH

echo "Successfully created: .\$localUser - look at $PROTOCOL_PATH for details"

}

else

{

echo "Could not add user to the right group"

}

}

else

{

echo "Could not add local User"

}

}

else

{

echo "User already available on current system or preflight Domain check not ok"

}

}

else

{

echo "This machine doesn't seem to be azure AD joined using the right Tenant"

}

}

else

{

echo "It seems a local user has already been created"

}

exit 0

checkHarddisks.ps1

Überprüfe ob es defekte Festplatten gibt

Wenn ja sende ein Mail an eine bestimmte E-Mail Adresse über SMTP Relay ohne Authentifizierung (Ip des Servers wird für Mailversand erlaubt) oder Krypto

As simple as possible um Notifikation durchzuführen

Auf dem betroffenen System läuft eine SSD als Systemplatte und 4 Legacy Platten im Storage Pool (Mirror) d.h. Windows sollte alle Festplatten (AHCI/SATA) nativ sehen - kein Hardwareraid

Kann als „Aufgabe“ hinzugefügt werden um die Überprüfung täglich zu starten (Programm: powershell.exe Paramter: -ExecutionPolicy bypass C:\PFAD_ZUM_SKRIPT.ps1 )

$PSEmailServer= "IP_MAILSERVER_RELAY"

$mailto= "DESTINATION_MAIL"

$mailfrom= "SENDER_MAIL"

#2022-03-10 cc: Thanks: http://woshub.com/check-hard-drive-health-smart-windows/

$diskFailureInfo=Get-PhysicalDisk | Where-Object {$_.HealthStatus -ne 'Healthy'} | Out-String

$diskFailPredict=Get-WmiObject -namespace root\wmi -class MSStorageDriver_FailurePredictStatus | Where-Object {$_.PredictFailure -eq $true } | Out-String

if( ($diskFailureInfo.Length -gt 0 ) -or ($diskFailPredict.Length -gt 0))

{

$info=$diskFailureInfo+$diskFailPredict

Send-MailMessage -to $mailto -Subject "$(hostname) Plattenprobleme - ueberpruefen ! " -Body $info -from $mailfrom -port 25 -SmtpServer $PSEmailServer

write-host "Alert $info"

exit 2

}

exit 0

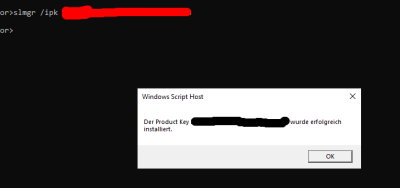

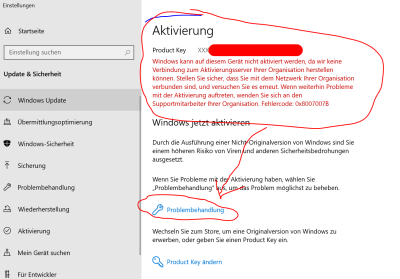

checkLicense.ps1

$foo=Get-CimInstance SoftwareLicensingProduct -Filter "Name like 'Windows%'" |

where { $_.PartialProductKey } | select -expand LicenseStatus

if ( -not ( $foo -eq "1" ))

{

$productKey=(Get-WmiObject -query 'select * from SoftwareLicensingService').OA3xOriginalProductKey

if( -not ($productKey -le 0) )

{

slmgr /ipk $productKey

slmgr /ato

}

else

{

write-host "Cannot find productKey"

}

}

else

{

write-host "Already activated"

}

lastPasswordChange.ps1

$countAll=0

$daysLastPasswordChange=365

$timeThreshold=(Get-Date).Adddays(-($daysLastPasswordChange))

$userObjects = Get-ADUser -Filter {Enabled -eq $True -and pwdLastSet -lt $timeThreshold} -SearchBase 'LDAP_BASE_USERS' -Properties UserPrincipalName,LastLogonTimeStamp,whenChanged,whenCreated,lastLogon,objectGUID,pwdLastSet,mail

Start-Transcript -path lastPasswordChangeUserTrack.txt

Foreach ($user in $userObjects)

{

$lastLogon=[datetime]::FromFileTime($user.lastLogon)

$lastPasswordUpdate=[datetime]::FromFileTime($user.pwdLastSet)

write-host "$($user.UserPrincipalName) - lastPasswordUpdate: $lastPasswordUpdate last Logon: $lastLogon WhenChanged: $($user.whenChanged) WhenCreated: $($user.whenCreated) "

$countAll+=1

}

write-host "All Elements counted: $countAll"

write-host "Days Last Password Update Threshold: $daysLastLogon Days"

Stop-Transcript

lastPasswordChangeUserNotification.ps1

# Mail related

$smtp_server="smtp.office365.com"

$subject = "Passwort zu alt !"

$mail_username="USERNAME_AUTH"

$mail_password="PASSWORD_AUTH"

$securePass = ConvertTo-SecureString $mail_password -AsPlainText -Force

$mailAuth = New-Object System.Management.Automation.PSCredential ($mail_username, $securePass)

# End mail related

# AD Password Threshold related

$countAll=0

$daysLastPasswordChange=365

$timeThreshold=(Get-Date).Adddays(-($daysLastPasswordChange))

# End mail Threshold related

$userObjects = Get-ADUser -Filter { Enabled -eq $True -and pwdLastSet -lt $timeThreshold } -SearchBase 'LDAP_BASE_AD' -Properties UserPrincipalName,LastLogonTimeStamp,whenChanged,whenCreated,lastLogon,objectGUID,pwdLastSet,mail

Start-Transcript -path lastPasswordChangeUserTrack.txt

#Force TLS1.2

[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12

Foreach ($user in $userObjects)

{

$lastLogon=[datetime]::FromFileTime($user.lastLogon)

$lastPasswordUpdate=[datetime]::FromFileTime($user.pwdLastSet)

write-host "$($user.UserPrincipalName) - lastPasswordUpdate: $lastPasswordUpdate last Logon: $lastLogon WhenChanged: $($user.whenChanged) WhenCreated: $($user.whenCreated) "

if($user.mail)

{

$destination= $user.mail

$mail_content="Bitte aendere deine Zugangsdaten im Schulnetzwerk sobald wie moeglich, deine letzte Passwortaenderung ist zu lange her: $lastPasswordUpdate"

Send-MailMessage -smtpserver $smtp_server -Subject $subject -From $mail_username -Body $mail_content -Credential $mailAuth -to $destination -UseSsl

if($?)

{

#No hammering the smtp server ! / We have no idea what microsofts skynet thinks about sending bulk mail

Start-Sleep -seconds (Get-Random -Minimum 2 -Maximum 10 )

write-host "SUCCESSFULLLY notified $($user.userPrincipalName) using $($user.mail) "

}

else

{

write-host "ERROR could not notify $($user.userPrincipalName) using $($user.mail) "

}

}

else

{

write-host "ERROR could not notify $($user.userPrincipalName) NO mail address listed"

}

$countAll+=1

}

write-host "All Elements counted: $countAll"

write-host "Days Last Password Update Threshold: $daysLastPasswordChange Days"

Stop-Transcript

showWindowsKey.ps1

Add-Type -AssemblyName System.Windows.Forms

#wmic path softwarelicensingservice get OA3xOriginalProductKey

$productKey=(Get-WmiObject -query 'select * from SoftwareLicensingService').OA3xOriginalProductKey

if ( $productKey -le 0 )

{

[System.Windows.Forms.MessageBox]::Show("Fehler: Konnte Key nicht auslesen","Windows 10 Produktschluessel",0 ,[System.Windows.Forms.MessageBoxIcon]::Error )

}

else

{

[System.Windows.Forms.MessageBox]::Show("ProductKey: $productKey","Windows 10 Produktschluessel",0,[System.Windows.Forms.MessageBoxIcon]::Information)

}

Write-Host "ProductKey: $productKey"

pause

checkIntuneDevices.ps1 powershell

Connect-MSGraph -AdminConsent

Connect-MsolService

$allDevices=0

$deletedDevices=0

$errorDeletedDevices=0

foreach ($currentDevice in Get-IntuneManagedDevice )

{

$magicCount=(Get-MsolUser -All -searchString $($currentDevice.emailAddress) | Measure-Object).Count

if($magicCount -eq 0)

{

write-host "Current Device Name: $($currentDevice.deviceName)"

write-host "Current Device Enrollment: $($currentDevice.enrolledDateTime)"

write-host "Current Device LastSync Time: $($currentDevice.lastSyncDateTime)"

write-host "Current Device Enrolled by: $($currentDevice.emailAddress) cannot be found"

Remove-IntuneManagedDevice -managedDeviceId $($currentDevice.id)

if($?)

{

write-host "SUCCESS: $($currentDevice.deviceName) has been deleted"

$deletedDevices++

}

else

{

write-host "FAIL: $($currentDevice.deviceName) couldn't be deleted"

$errorDeletedDevices++

}

write-host "-----------------------------------------"

}

$allDevices++

}

write-host "---------------------"

write-host "Number of devices checked: $allDevices"

write-host "Number of devices successfully deleted from Intune: $deletedDevices"

write-host "Number of devices unsuccessfully deleted from Intune: $errorDeletedDevices"

write-host "---------------------"

AnalyzeHomeDirectories.ps1 powershell

Beschreibung

$rootDirectories=@("\\FILESERVER_DOMAINS\USER_SHARES_ROOT\*\*","\\FILESERVER_DOMAINS\USER_SHARES_ROOT\_Ausgeschieden\*")

$upnSuffix="@DOMÄNE.INTERN"

$dn="DN_LDAP"

$adServer="AD_SERVER"

Start-Transcript -path "AnalyzeHomeDirectories.txt" -append

ForEach ($rootDirectory in $rootDirectories)

{

$directories=Get-ChildItem -Directory $rootDirectory

ForEach ($directory in $directories)

{

#write-host "Directory: $directory"

#$directory | Get-Member

$upnDirectory=$directory.Name+$upnSuffix

$adUser=Get-ADUser -server $adServer -searchbase $dn -Properties * -Filter "userPrincipalName -eq '$upnDirectory' -and department -eq 'EIGENSCHAFT' "

if($adUser)

{

#$adUser | Get-Member

#write-host "Ad User found"

$adUserFound=1

if($adUser.homeDirectory -eq $directory.FullName)

{

$homeDirectoriesMatch=1

}

else

{

$homeDirectoriesMatch=0

}

}

else

{

$adUserFound=0

}

if($adUserFound -eq 1)

{

if($homeDirectoriesMatch -eq 1)

{

#write-host "OK - USER SEEMS FINE;Just Name: $($directory.Name);Constructed UPN Name: $upnDirectory;Physical Full Name: $($directory.FullName);AD HomeDirectory: $($adUser.homeDirectory)"

}

else

{

$directoryCount = Get-ChildItem $($directory.FullName) -Recurse -Depth 5 -file | Measure-Object

if ( -not ($directoryCount.count -eq 0 ))

{

if( Test-Path $($adUser.homeDirectory) )

{

$adDirectoryCount = Get-ChildItem $($adUser.homeDirectory) -Recurse -Depth 5 -file | Measure-Object

}

write-host "ERROR - USER NOT FINE;Just Name: $($directory.Name);Constructed UPN Name: $upnDirectory;Physical Full Name: $($directory.FullName);AD HomeDirectory: $($adUser.homeDirectory)"

#if ( ( -not ( Test-Path $($adUser.homeDirectory) ) ) -or ($adDirectoryCount.count -eq 0) )

robocopy $($directory.FullName) $($adUser.homeDirectory) /S /E /DCOPY:DA /COPY:DATS /SECFIX /R:2 /W:2 /XO /NP /LOG:C:\Scripts\CopyLog\$($directory.Name).log

if ($? -eq 0)

{

#Remove-Item $($directory.FullName)

}

}

}

}

else

{

#write-host "FAIL - NO AD USER; Just Name: $($directory.Name);Constructed UPN Name: $upnDirectory;Physical Full Name: $($directory.FullName);"

}

}

}

#write-host "Constructed UPN name: $upnDirectory"

#write-host "Full Name: $($directory.FullName)"

Stop-Transcript

repairHomeDirectories.ps1 powershell

#####################################################################

# AUTHOR : Victor Ashiedu

# DATE : 01-10-2014

# WEB : iTechguides.com

# BLOG : iTechguides.com/blog

# COMMENT : This PowerShell script creates a home folder for all users in Active Directory

# (Accessed only by the user) If this script was helpful to you,

# please take time to rate it at: http://gallery.technet.microsoft.com/PowerShell-script-to-832e08ed

#####################################################################

############################VERY IMPORTANT:##########################

#before you run this script enure that you read the ReadMe text file

######################################################################

#This script has the following functionalities:#######################

#1 Creates a persoanl (home folder) for all AD users

#2 Provides option to create users folders as DisplayName or sAMAccountname (Log on name)

#3 Grants each users "Full Control" to his or her folder

#4 Maps the users folder as drive 'H' (Configured via AD Users property,

#5 Ensures that users canot access another user's folder

#######################################################################

#######################################################################

#BEGIN SCRIPT

#Define variable for a server to use with query.

#This might be necessary if you operate in a Windows Server 2003 Domain

# and have AD web services installed in a particular DC

$ADServer = 'SERVER_AD'

#Get Admin accountb credential

#$GetAdminact = Get-Credential

Import-Module ActiveDirectory

#define search base - the OU where you want to

# search for users to modify. you can define the

#domain as your searchbase

#add OU in the format OU=OU 1,Users OU,DC=domain,DC=com

$searchbase = "SEARCHBASE_DN"

#Search for AD users to modify

#-Credential $GetAdminact

#$ADUsers = Get-ADUser -server $ADServer -Filter * -searchbase $searchbase -Properties *

$ADUsers = Get-ADUser -server $ADServer -searchbase $searchbase -Properties * -Filter *

ForEach ($ADUser in $ADUsers)

{

#Happy Debugging

#$ADUser -properties SamAccountName | Format-List

#$ADUser | Select-Object -Property SamAccountName,homedirectory | Format-List

[string]$pathHomeDirectory = $( $ADUser.homedirectory )

[string]$userPrincipalName= $($ADUser.userPrincipalName )

if ( -not ( Test-Path $pathHomeDirectory ) )

{

write-host("--------");

write-host("Home Directory not found: "+$path);

write-host("AccountName: "+$ADUser.samAccountName);

#Create Missing directory

$homeShare = New-Item -path $pathHomeDirectory -ItemType Directory -force -ea Stop

Write-Host ("HomeDirectory created at {0}" -f $homeShare)

}

else

{

$homeShare=$pathHomeDirectory

write-host ("Username: {0}" -f $userPrincipalName)

}

$acl = Get-Acl $homeShare

$FileSystemRights = [System.Security.AccessControl.FileSystemRights]“Modify“

$AccessControlType = [System.Security.AccessControl.AccessControlType]::Allow

$InheritanceFlags = [System.Security.AccessControl.InheritanceFlags]“ContainerInherit, ObjectInherit“

$PropagationFlags = [System.Security.AccessControl.PropagationFlags]“None“

$AccessRule = New-Object System.Security.AccessControl.FileSystemAccessRule ($ADUser.SID, $FileSystemRights, $InheritanceFlags, $PropagationFlags , $AccessControlType)

$acl.AddAccessRule($AccessRule)

Set-Acl -Path $homeShare -AclObject $acl -ea Stop

write-host ("ACL's have been modified {0}" -f $homeShare)

}

#END SCRIPT

SimpleAssignLicenses.ps1 powershell

Domäne zB: schule.at

Kompatibel mit Virtualschool Style des AD's / Auf Grundlagen des Lizenzzuweisungsskripts von Virtualschool nur trivialer

Sollte es noch genug A3 Lehrer Lizenzen geben und es sich um einen Lehrer handeln weise A3 Lehrer Lizenz zu

Sollte es nicht mehr genug A3 Lehrer Lizenzen geben und es sich um einen Lehrer handeln weise A3 Schüler Lizenz zu

Sollte es sich um keinen Lehrer handeln und noch genug A3 Schüler Lizenzen vorhanden sein weise A3 Schüler Lizenz zu

Connect-MsolService

Start-Transcript -path SimpleAssignLicenes.log

$countEntries=0

$StudentA3License=(Get-MsolAccountSku | where {$_.AccountSkuId -like "*M365EDU_A3_STUUSEBNFT"}).AccountSkuId

$TeacherA3License=(Get-MsolAccountSku | where {$_.AccountSkuId -like "*M365EDU_A3_FACULTY"}).AccountSkuId

write-host "Student: $StudentA3License"

write-host "Teacher: $TeacherA3License"

if ( !$StudentA3License -Or ! $TeacherA3License )

{

write-host "License Problems detected cannot assign the Right ones "

exit

}

$TeacherLicenseCount=(Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $TeacherA3License}).ActiveUnits - (Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $TeacherA3License}).ConsumedUnits

$StudentLicenseCount=(Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $StudentA3License}).ActiveUnits - (Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $StudentA3License}).ConsumedUnits

write-host "Available Teacher Licenses: $TeacherLicenseCount"

write-host "Available Student Licenses: $StudentLicenseCount"

#debug licenses available

#Get-MsolAccountSku

if(!$TeacherLicenseCount -And !$StudentLicenseCount)

{

write-host "No Licenses Left !"

exit

}

#-All

foreach ( $currentExternalUser in ( Get-MsolUser -All -Synchronized | Where-Object { $_.UserPrincipalName -NotLike "*#EXT#@*" -and $_.UserPrincipalName -Like "*@schule.at" } ))

{

#debugging is phun

#$currentExternalUser | Get-Member

#$currentExternalUser

#$currentExternalUser.licenses | Get-Member

#write-host "Foo: $foo"

#exit

if ( $($currentExternalUser.Department) -eq "Lehrer" -and -not ( $($currentExternalUser.Licenses.AccountSkuID) -like '*M365EDU_A3*' ) -and $TeacherLicenseCount -gt 0 )

{

if(!$currentExternalUser.isLicensed)

{

Set-MsolUser -UserPrincipalName $currentExternalUser.UserPrincipalName -UsageLocation "AT"

Set-MsolUserLicense -UserPrincipalName $currentExternalUser.UserPrincipalName -AddLicenses $TeacherA3License

}

else

{

Set-MsolUserLicense -UserPrincipalName $currentExternalUser.UserPrincipalName -AddLicenses $TeacherA3License -RemoveLicenses $($currentExternalUser.Licenses.AccountSkuId)

}

if( $? )

{

write-host "SUCCESSFULLY replaced TEACHER License on $($currentExternalUser.UserPrincipalName)"

}

else

{

write-host "ERROR could not replace TEACHER License on $($currentExternalUser.UserPrincipalName)"

}

$TeacherLicenseCount=(Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $TeacherA3License}).ActiveUnits - (Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $TeacherA3License}).ConsumedUnits

}

else

{

if( -not ( $($currentExternalUser.Licenses.AccountSkuId) -like '*M365EDU_A3_*') -and $StudentLicenseCount -gt 0)

{

if(!$currentExternalUser.isLicensed)

{

Set-MsolUser -UserPrincipalName $currentExternalUser.UserPrincipalName -UsageLocation "AT"

Set-MsolUserLicense -UserPrincipalName $currentExternalUser.UserPrincipalName -AddLicenses $StudentA3License

}

else

{

Set-MsolUserLicense -UserPrincipalName $currentExternalUser.UserPrincipalName -AddLicenses $StudentA3License -RemoveLicenses $($currentExternalUser.Licenses.AccountSkuId)

}

if( $? )

{

write-host "SUCCESSFULLY replaced PUPILS License on $($currentExternalUser.UserPrincipalName)"

}

else

{

write-host "ERROR could not replace PUPILS License on $($currentExternalUser.UserPrincipalName)"

}

$StudentLicenseCount=(Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $StudentA3License}).ActiveUnits - (Get-MsolAccountSku | Where-Object {$_.AccountSkuId -eq $StudentA3License}).ConsumedUnits

}

else

{

write-host "NOT replacing License on $($currentExternalUser.UserPrincipalName)"

}

}

$countEntries++;

}

write-host "Entries: $countEntries"

write-host "Available Teacher Licenses: $TeacherLicenseCount"

write-host "Available Student Licenses: $StudentLicenseCount"

Stop-Transcript

repair_ext_outlook.ps1 powershell

$365Logon = Get-Credential

$Session = New-PSSession -ConfigurationName Microsoft.Exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $365Logon -Authentication Basic -AllowRedirection

Connect-MsolService

Import-PSSession $Session -AllowClobber

Start-Transcript -path repair-ext-outlook-logging.txt -NoClobber

$countEntries=0

foreach ( $currentExternalUser in ( Get-MailUser -ResultSize unlimited | Where-Object { $_.UserPrincipalName -like "*#EXT#@*" -and $_.RecipientTypeDetails -eq "GuestMailUser"} ))

{

$currentExternalUserLicense=Get-MsolUser -UserPrincipalName $currentExternalUser.UserPrincipalName

if ( $currentExternalUser.UserPrincipalName )

{

if( $currentExternalUserLicense.isLicensed )

{

Set-MsolUserLicense -UserPrincipalName $currentExternalUser.UserPrincipalName -RemoveLicenses "SCHULE:STANDARDWOFFPACK_IW_STUDENT"

if( $? )

{

write-host "Successfully removed License on $($currentExternalUser.UserPrincipalName)"

}

else

{

write-host "ERROR could not remove License on $($currentExternalUser.UserPrincipalName)"

}

}

Set-Mailuser -Identity $currentExternalUser.UserPrincipalName -EmailAddresses $currentExternalUser.ExternalEmailAddress

if( $? )

{

write-host "Successfully set Email: $($currentExternalUser.ExternalEmailAddress) on $($currentExternalUser.UserPrincipalName)"

}

else

{

write-host "ERROR could not set Email Address on: $($currentExternalUser.UserPrincipalName)"

}

$countEntries++;

}

}

write-host "Entries: $countEntries"

Stop-Transcript

Remove-PSSession $Session

fix-wds-workstations.ps1 powershell

param( [Parameter(Mandatory=$true)]

[string]$searchCriteria

)

$domainSuffix=".local-domain.local"

foreach ($macAddress in Get-DhcpServerv4Scope | Get-DhcpServerv4Lease -AllLeases | Where-Object {$_.hostname -like $searchCriteria } )

{

if ( $macAddress.hostname -like "*$domainSuffix" )

{

$hostname=$macAddress.hostname.split(".")[0]

echo "Setting WDS parameter : $($macAddress.clientid);$hostname"

Set-WdsClient -DeviceName $hostname -DeviceId $macAddress.clientid

}

else

{

echo "Not a domain joined computer: $($macAddress.clientId);$($macAddress.hostname))"

}

}

cleanGroupsOffice365.ps1 powershell

Getestet auf Windows 10 LTSC 2019

Achtung zum löschen aller Gruppen die nicht durch AD Gruppenzugehörigkeit erstellt wurden (bei einer Virtualschool Installation

Mit dem letzten auskommentierten Eintrag ist es auch möglich alle Objekte aus dem Papierkorb zu löschen

$adminUPN="admin@domain"

Connect-MsolService

Connect-AzureAD

$countGroups=0

echo "OwnerName;;OwnerDepartment;;DisplayName;;CommonName;;E-Mail Address;;Description" > "Delete-Groups.csv"

foreach ( $currentGroup in ( Get-MsolGroup -All | Where-Object { -not $_.GroupType -eq 'MailEnabledSecurity' } ))

{

$objectId=$currentGroup.objectId

$objectOwner=Get-AzureADGroupOwner -ObjectId $objectId

write-host "Remove: OwnerName: $($objectOwner.UserPrincipalName) ,OwnerDepartment: $($objectOwner.Department), DisplayName: $($currentGroup.DisplayName) , CommonName: $($currentGroup.CommonName) , E-Mail Address: $($currentGroup.EmailAddress) , Description: $($currentGroup.Description)"

echo "$($objectOwner.UserPrincipalName);;$($objectOwner.Department);;$($currentGroup.DisplayName);;$($currentGroup.CommonName);;$($currentGroup.EmailAddress);;$($currentGroup.Description)" >> "Delete-Groups.csv"

Remove-MsolGroup -ObjectId $currentGroup.objectId -Force

$countGroups++;

}

write-host "Count all matching Groups: $countGroups"

#Get-AzureADMSDeletedGroup | Remove-AzureADMSDeletedDirectoryObject

removeRemoved-office365.ps1 powershell

Gelöschte Cloud Benutzer endgültig löschen (vor Ablauf der 30 Tages Frist)

Achtung Getestet mit Windows 10 LTSC 2019

Windows 2012r2 erkennt den -RemoveFromRecycleBin - nach mehreren Stunden des erfolglosen Versuchs das Modul zu aktualisieren wurde es auf Windows 10 durchgeführt

$adminUPN="admin@DOMAIN"

$userCredential = Get-Credential -UserName $adminUPN -Message "Type the password"

Connect-MsolService -Credential $userCredential

Start-Transcript -path connect-office365-logging.txt -NoClobber

foreach ( $currentUser in Get-MsolUser -ReturnDeletedUsers -All )

{

$currentPrincipal = $currentUser.UserPrincipalName

write-host "Soll User mit der UPN: $currentPrincipal gelöscht werden?"

Remove-MsolUser -UserPrincipalName $currentUser.UserPrincipalName -RemoveFromRecycleBin

}

Stop-Transcript

manCreatePupils.ps1 powershell

max.mustermann@domain;PASSWORD_ACCOUNT

$delim=";"

$lines=Get-Content -Path PATH_FILE

$ouPath="TARGET_OU_DISTINGUISHED_PATH"

Foreach ($singleMail in $lines)

{

$userPassword=$singleMail.split($delim)[1]

$singleMail=$singleMail.split($delim)[0]

if([string]::IsNullOrEmpty($UserPassword))

{

$userPassword="4598j56778"

}

$securePass = ConvertTo-SecureString $userPassword -AsPlainText -Force

$fullName=$singleMail.split("@")[0]

$forename=$fullName.split(".")[0]

$lastname=$fullName.split(".")[1]

write-host "Bearbeite: $singleMail , Forename: $forename , Lastname: $lastname , Password: $userPassword"

if ( "$forename.$lastname".length -lt 20 )

{

New-ADUser -Name "$forename.$lastname" -SamAccountName "$forename.$lastname" -UserPrincipalName $singleMail -Path $ouPath -Enabled $true -AccountPassword $securePass -OtherAttributes @{'proxyAddresses'="SMTP:$singleMail"} -EmailAddress $singleMail

}

else

{

New-ADUser -Name "$forename.$lastname" -SamAccountName ("$forename.$lastname").substring(0,20) -UserPrincipalName $singleMail -Path $ouPath -Enabled $true -AccountPassword $securePass -OtherAttributes @{'proxyAddresses'="SMTP:$singleMail"} -EmailAddress $singleMail

}

if( -not ( $? ) )

{

echo "FEHLER - E-mail: $singleMail Vorname: $forename Nachname: $lastname Password: $userPassword" | Out-File -FilePath PATH_DEBUG_FILE -Append

echo "FEHLER - E-mail: $singleMail Vorname: $forename Nachname: $lastname Password: $userPassword"

}

else

{

echo "OK - E-mail: $singleMail Vorname: $forename Nachname: $lastname Password: $userPassword" | Out-File -FilePath PATH_DEBUG_FILE -Append

echo "OK - E-mail: $singleMail Vorname: $forename Nachname: $lastname Password: $userPassword"

}

}

countUnusedUsers powershell

$countAll=0

$daysLastLogon=180

$timeThreshold=(Get-Date).Adddays(-($daysLastLogon))

$userObjects = Get-ADUser -Filter {LastLogonTimeStamp -lt $timeThreshold} -SearchBase 'LDAP_BASE' -Properties UserPrincipalName,LastLogonTimeStamp,whenChanged,whenCreated,lastLogon,objectGUID

Start-Transcript -path unusedUserTrack.txt

Foreach ($user in $userObjects)

{

$lastLogon=[datetime]::FromFileTime($user.lastLogon)

write-host "$($user.UserPrincipalName) - last Logon: $lastLogon WhenChanged: $($user.whenChanged) WhenCreated: $($user.whenCreated) "

#Disable-ADAccount -Identity $($user.objectGUID)

if($? )

{

write-host "SUCCESSFULLLY disabled $($user.userPrincipalName) "

}

else

{

write-host "ERROR could not disable $($user.userPrincipalName) "

}

$countAll+=1

}

write-host "All Elements counted: $countAll"

write-host "Days Logon Threshold: $daysLastLogon Days"

Stop-Transcript

countAndCleanUnusedComputers powershell